Cyber Threat Intelligence : comprendre les schémas d'attaque dans les réseaux mobiles

- English

- Français

La digitalisation accrue de la société a conduit à un niveau plus élevé de sophistication, de persistance et de couverture des cyberattaques visant les infrastructures critiques, y compris les réseaux mobiles. Cette tendance se poursuivra avec la large adoption en cours de la 5G et de ses nouveaux services tels que le haut débit amélioré, l'IoT massif et les communications à très faible latence qui permettent de nouveaux scénarios d'utilisation tels que les usines intelligentes, les villes intelligentes, les véhicules autonomes et le contrôle à distance des machines lourdes, entre autres.

Il est donc de la plus haute importance d'utiliser la Cyber Threat Intelligence qui peut aider à fournir une compréhension détaillée de l'anatomie complète des menaces de pointe. Bien qu'il existe plusieurs définitions de la Cyber Threat Intelligence, nous la définissons dans cet article de blog comme le processus comprenant les étapes suivantes :

- collecter les données

- extraire des informations sur les menaces

- enrichir, contextualiser et analyser ces informations

- découvrir des informations qui peuvent être utilisées pour des décisions éclairées et des conseils orientés vers l'action.

La Cyber Threat Intelligence comprend également le partage d'informations sur les menaces modélisées dans un domaine technologique donné, par exemple les télécommunications, l'automobile ou la finance.

Comprendre et modéliser les schémas d'attaque au cours d'une cyberattaque est l'un des aspects importants sur lesquels se concentre la Threat Intelligence :

- Quel était l'objectif final ?

- Comment l'attaque a-t-elle commencé ?

- Quelle a été la séquence des actions et des étapes ?

- Quel était l'arsenal complet des "armes" utilisées ?

- L'attaque était-elle semblable à celles observées précédemment et, dans l'affirmative, qu'y avait-il de nouveau cette fois-ci ?

Par rapport à l'analyse conventionnelle des menaces, qui se concentre sur les indicateurs individuels de compromission tels que les URL malveillantes, les exploits logiciels, les logiciels malveillants ou les noms de domaine suspects, l'approche de l'analyse comportementale cherche à comprendre l'état d'esprit de l'adversaire et la chaîne complète des actions. L'approche comportementale n'est pas nouvelle et a été appliquée à d'autres disciplines comme la psychanalyse, la criminologie ou la théorie des jeux.

Cette puissante approche de modélisation des menaces peut être appliquée aux menaces dans les réseaux mobiles en utilisant un cadre de modélisation de pointe qui a été adopté avec succès dans d'autres domaines technologiques.

MITRE ATT&CK : modélisation des menaces

Il existe plusieurs cadres de modélisation des menaces, mais examinons celui qui est le plus utilisé : MITRE ATT&CK (Adversarial Tactics, Techniques & Common Knowledge). Pour ce cadre, il existe deux concepts fondamentaux : la tactique et la technique.

- Une tactique est la raison pour laquelle l'adversaire fait une action spécifique.

- Une technique est la façon dont l'adversaire atteint ce but.

Une autre façon de considérer une tactique est de la voir comme un objectif que l'adversaire veut atteindre, tandis que la technique est l'instrument pour réaliser une tactique. Par exemple, la tactique "Accès aux informations d'identification" peut être réalisée à l'aide de différentes techniques telles que l'identification de mots de passe par "force brute" ou le vol d'informations d'identification dans des bases de mots de passe. Chaque technique comprend également - outre la description proprement dite - des conseils pour la détection et l'atténuation. L'ensemble des tactiques et des techniques est visualisé à l'aide d'une matrice où les colonnes représentent les tactiques et les lignes les techniques (voir figure 1). MITRE a publié des matrices pour trois domaines technologiques : Entreprise, Dispositifs mobiles, et Systèmes de contrôle industriel.

Figure 1. Matrice de dispositifs mobiles ATT&CK modélisant deux campagnes d'attaque, chacune d'entre elles étant illustrée par une séquence d'ellipses connectées. Chaque ellipse représente une technique adverse concrète pour réaliser la tactique de la colonne d'en-tête correspondante. Les attaques présentées dans la figure sont factices et n'ont qu'un caractère illustratif. © 2021 The MITRE Corporation.

La compréhension du comportement contradictoire peut ouvrir de nouvelles portes

Alors, pourquoi la modélisation des comportements adverses est-elle si importante ? Voici quelques avantages clés pour les communautés de sécurité, les organisations et les secteurs industriels :

- Un langage et une base de connaissances communs permettent de partager les renseignements sur les menaces. Un modèle de données structuré et une taxonomie commune aident la communauté de la sécurité à partager des informations sur les adversaires et leur comportement. Les descriptions textuelles seules sont insuffisantes pour décrire les détails et les variations de chaque attaque. En décomposant les attaques en éléments plus petits, il est plus facile pour les professionnels de la sécurité de voir des modèles communs et d'identifier des similitudes avec d'autres campagnes d'attaque.

- Une plus grande robustesse face aux attaques. Les "équipes rouges" peuvent utiliser le cadre pour simuler des attaques. Le cadre peut également être utilisé pour émuler de nouveaux comportements adverses potentiels.

- Une amélioration des mesures d'atténuation des menaces. Le cadre peut être utilisé comme un outil de modélisation des menaces dans l'évaluation des risques. Cela aide les organisations à identifier les menaces possibles et à concevoir, évaluer et déployer des mesures d'atténuation adéquates. La compréhension de l'attaque fait partie de la défense.

Exemple de scénario de cybermenace dans les réseaux de télécommunications

Rassemblons ces concepts dans le contexte d'une menace décrite dans le document 3GPP TR 33.861:

Les attaques par déni de service (DDoS) contre le réseau central de la 5G comprennent à la fois un grand nombre de paquets de signaux et de paquets du plan utilisateur envoyés par des dispositifs CIoT compromis qui surchargent le réseau. Ce type d'attaque entraînerait un déni de service ou au moins une dégradation du débit causée par la congestion des dispositifs légitimes dont le trafic partage les mêmes liens du réseau central.s.

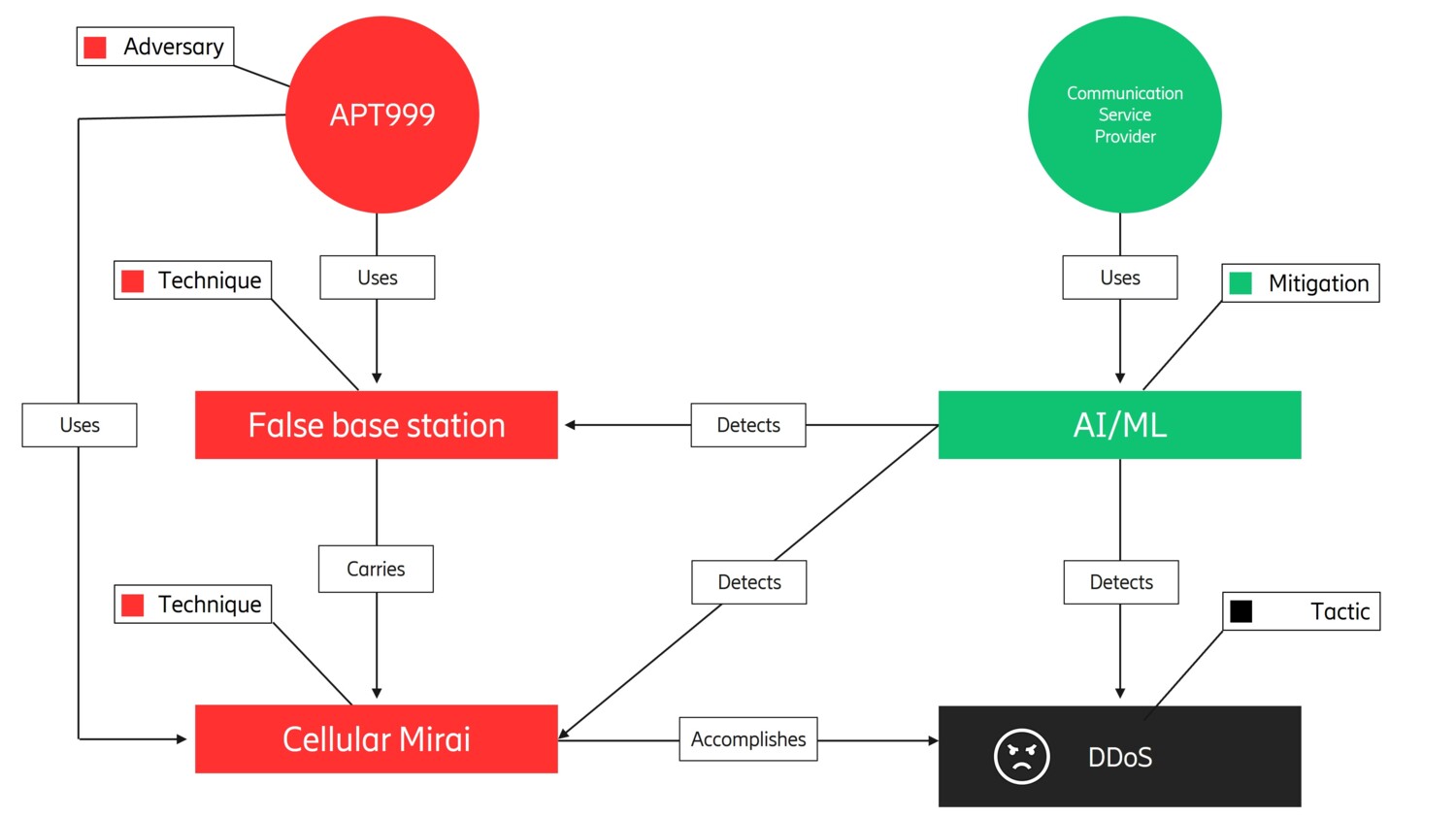

Figure 2. Menace hypothétique montrant la tactique et les techniques de l'adversaire pour réaliser un DDoS dans un réseau mobile. Les opérateurs peuvent également utiliser des détections et des mesures d'atténuation pour dissuader l'attaque.

Pour cette menace, modélisons le comportement de l'adversaire hypothétique comme illustré à la figure 2. L'adversaire appelé APT999 a pour tactique de perturber les services mobiles dans une certaine géolocalisation. Le préfixe APT signifie "advanced persistent threat", couramment utilisé pour désigner des adversaires connus dont le comportement a été suivi. Pour atteindre son objectif, APT999 utilise de fausses stations de base (FBS) et Cellular Mirai - une version hypothétique du tristement célèbre malware IoT Mirai - qui ne se propage prétendument que dans les réseaux mobiles via des dispositifs IoT cellulaires. APT999 déploie des FBS dans un lieu cible en attirant des appareils IoT pour qu'ils se connectent à ces FBS. Une fois que les appareils " campent " près du FBS, APT999 les infecte en utilisant Cellular Mirai et les transforme en botnets cellulaires qui sont contrôlés à distance par un centre de commande et de contrôle (C&C) qui, à son tour, leur fait générer de grandes quantités de trafic conduisant à des DDoS.

Modélisation des comportements adverses à l'aide d'ATT&CK

Appliquons maintenant le cadre et la philosophie d'ATT&CK pour modéliser cette attaque hypothétique de type DDoS. Nous ajoutons plus de détails dans le but d'identifier dans quelle mesure les tactiques et techniques ATT&CK (en gras ci-dessous) couvrent le comportement de l'adversaire pour cette attaque spécifique au réseau mobile.

- Reconnaissance - APT999 fait ses devoirs en identifiant les dispositifs IoT cellulaires vulnérables qui utilisent des logiciels, des systèmes d'exploitation ou des composants matériels non sécurisés tels que des unités radio de bande de base bon marché. Ils effectueraient une analyse de marché de la pénétration des appareils vulnérables dans différentes zones géographiques à la recherche de déploiements à haute densité où des appareils IoT cellulaires vulnérables sont déployés.

- Développement des ressources - APT999 développe ou obtient des outils de piratage pour attaquer les appareils IoT vulnérables, en déployant des dépôts de botnet de logiciels IoT, en louant un serveur pour faire fonctionner un centre C&C, en conservant une bibliothèque d'exploits par appareil, des scanners de ports, des outils de devinette de mots de passe automatisés, en collectant les mots de passe couramment utilisés dans les appareils IoT ou les exploits pour entrer dans l'appareil. Un FBS est déployé à l'endroit où l'attaque sera menée. Le FBS a plusieurs fonctionnalités telles que l'IMSI catcher pour identifier les dispositifs IoT cellulaires potentiellement vulnérables ; et la livraison de malware pour injecter des binaires dans les dispositifs vulnérables.

- Accès initial - APT999 allume le FBS et les appareils IoT commencent à camper sur le FBS déployé, ce qui les oblige à passer de la connectivité 5G à la connectivité 2G. Pour ces appareils, le FBS fonctionne comme une boîte man-in-the-middle transparente. Le C&C lance des scanners qui recherchent des appareils vulnérables à compromettre en utilisant des exploits ou le craquage de mots de passe. Les appareils compromis sont ensuite répertoriés comme des botnets candidats. Le C&C établit des profils de l'architecture du processeur de l'appareil, du système d'exploitation et des logiciels.

- Exécution - Le C&C d'APT999 établit une connectivité IP directe avec les appareils victimes par le biais du FBS, qui injecte le malware du botnet spécifique à l'appareil, le transformant en botnet cellulaire.

- Persistance et évasion de défense - une fois que le dispositif IoT est effectivement devenu un botnet, il effectue une procédure de " durcissement " en supprimant tout logiciel et service IoT susceptible de perturber son fonctionnement. Le botnet supprime également tout mécanisme de défense possible ou même les botnets concurrents. Le dispositif IoT est désormais un botnet sous le contrôle total du centre C&C.

- Découverte et mouvement latéral - les botnets commencent à rechercher d'autres dispositifs IoT dans le voisinage géolocalisé répétant l'accès initial Les dispositifs IoT compromis signalent leur géolocalisation au C&C.

- Commandement et contrôle - Les centres C&C utilisent le chiffrement, les proxies, les URL, les SMS, la sécurité par l'obscurité pour dissimuler leurs communications avec les botnets, et modifient également les noms DNS et les adresses IP pour éviter la détection.

- Impact - Sous le contrôle du C&C, et en disposant de la géolocalisation de tous les botnets, APT999 peut désormais lancer des attaques ciblées de réseaux géolocalisés telles que des DDoS ou des inondations.

Les leçons apprises

Pour cette attaque hypothétique, nous constatons que les tactiques ATT&CK existantes pourraient être réutilisées et même plusieurs (sous-)techniques. Mais comme ATT&CK modélise les réseaux mobiles comme une boîte noire, l'exemple contient également de nouvelles (sous-)techniques qui ne sont disponibles dans aucune des matrices existantes. Par exemple (liste non exhaustive) :

- appareils attrayants à relier avec un FBS

- intercepteur d'IMSI

- identification des déploiements IoT denses

- logiciels malveillants IoT adaptés à un contexte mobile (par exemple Cellular Mirai)

- les attaques ciblées par géolocalisation.

L'exemple ci-dessus montre qu'il est possible de réutiliser le MITRE ATT&CK existant et de s'appuyer sur la base de connaissances correspondante créée par d'autres industries. Il y avait cependant quelques lacunes, ce qui est compréhensible puisque les réseaux mobiles et les réseaux d'entreprise ont des modèles de sécurité, de confiance et de menaces différents. Pour ne citer que quelques différences fondamentales :

- Accéder à un réseau mobile demande moins d'efforts que d'accéder à un réseau d'entreprise, puisque la seule chose nécessaire est un appareil mobile avec une carte SIM.

- Les adversaires peuvent également se procurer des FBS prêts à l'emploi pour écouter passivement des parties du trafic radio ou pour attirer activement les téléphones mobiles à camper à proximité.

- Même si un opérateur mobile prend des mesures de sécurité pour empêcher l'infection des appareils de ses propres abonnés, il ne peut pas prendre de mesures préventives pour les appareils en itinérance. Pour ces derniers, l'accès ne peut être refusé qu'après la détection de l'infection.

- Les États-nations adverses abusent des réseaux d'interconnexion pour surveiller des abonnés ciblés.

- Les adversaires des réseaux mobiles ont des motivations économiques, ce qui fait de la fraude une menace courante qui utilise plusieurs techniques (l'usurpation d'identité, le SIMBOX ou les échanges de cartes SIM étant des exemples de différents types de fraude). La fraude n'est actuellement pas prise en compte dans les matrices ATT&CK.

- À partir de la 5G, la prise en charge d'une nouvelle classe d'appareils a été ajoutée, à savoir les appareils IoT cellulaires massifs. La matrice ATT&CK actuelle couvre les menaces envers les smartphones dont la sécurité et le comportement sont totalement différents des appareils IoT.

- En vertu de la réglementation, les nouvelles générations de réseaux mobiles doivent interopérer avec les anciennes générations. Par conséquent, les attaques des anciennes générations de mobiles peuvent se propager dans les plus récentes. Modéliser le comportement des adversaires sur une génération spécifique, par exemple la 5G, ne permettrait de saisir qu'un sous-ensemble de tous les scénarios de menace potentiels, ce qui rendrait les modèles peu utiles. Les adversaires ne limitent pas leurs techniques à une certaine génération de mobiles, ils utilisent tous les moyens disponibles pour atteindre leurs objectifs, qu'il s'agisse d'abus de protocoles 2G/3G ou de logiciels malveillants dans les systèmes d'exploitation.

- Le paysage des télécommunications évolue également, soutenant les activités verticales, ce qui entraîne également un nouveau type de menaces provenant de l'interaction entre l'informatique et les technologies mobiles.

La nécessité d'un cadre nouveau et adéquat de modélisation des menaces a été discutée dans la communauté des télécommunications et quelques acteurs ont publié leurs propositions basées sur ATT&CK, comme Bhadra, CONCORDIA CMTMF. Bien qu'il s'agisse de progrès dans la bonne direction, nous constatons que certains aspects énumérés ci-dessus ne sont que partiellement traités et manquent d'exhaustivité. Une autre observation est que chacun d'entre eux a des vues différentes sur la façon de modéliser les attaques, ce qui montre que leurs approches sont incompatibles, malgré le fait qu'ils s'appuient sur la même fondation ATT&CK. En fait, l'art de modéliser correctement les menaces n'est pas une tâche facile, c'est pourquoi MITRE fournit des lignes directrices sur la façon de développer des cadres de modélisation, en ajoutant ou en étendant des tactiques et des (sous-)techniques. Un cadre de modélisation des menaces télécoms communément accepté permettrait d'éviter la fragmentation de la modélisation et de faire fonctionner efficacement les processus de cyber threat intelligence.

D'un point de vue stratégique, il y a d'autres aspects à considérer. L'industrie des télécommunications converge avec la technologie informatique en utilisant Linux, la virtualisation, les conteneurs et les technologies du cloud. Les adversaires utilisent de plus en plus les mêmes techniques ATT&CK dans les réseaux mobiles que dans les entreprises. La vaste base de connaissances des détections et des atténuations documentées d'ATT&CK est également utilisée par les organisations pour construire des défenses. Par conséquent, il est tout aussi important de rendre la conception du cadre de télécommunications compatible avec les matrices ATT&CK existantes pour en tirer parti.

Vous souhaitez en savoir plus ?

Lire davantage sur la conception et la philosophie du cadre de modélisation ATT&CK pour mieux comprendre les motivations qui sous-tendent ce cadre et la manière de l'utiliser.

Lisez le guide de la sécurité des réseaux 5G d'Ericsson pour mieux comprendre l'aspect de la sécurité des télécommunications dans les réseaux 5G.

Consultez le rapport GSMA Mobile Telecommunications Security Landscape pour avoir un aperçu plus large de la cybersécurité dans les réseaux mobiles.

Visitez la page Ericsson sur le futur de la sécurité des réseaux pour en savoir plus sur nos recherches en matière de sécurité.

CONTENU ASSOCIÉ

Like what you’re reading? Please sign up for email updates on your favorite topics.

Subscribe nowAt the Ericsson Blog, we provide insight to make complex ideas on technology, innovation and business simple.